利用購買到的5000條韓國公民信息,三名90后黑客編寫計算機程序進行撞庫,因部分賬戶轉賬交易需要手機驗證碼,還通過分工協作假冒韓國通訊運

利用購買到的5000條韓國公民信息,三名90后“黑客”編寫計算機程序進行“撞庫”,因部分賬戶轉賬交易需要手機驗證碼,還通過分工協作假冒韓國通訊運營商上演了一幕“電信詐騙案”,盜取比特幣價值1000萬余元(以2017年9月售價計算)。

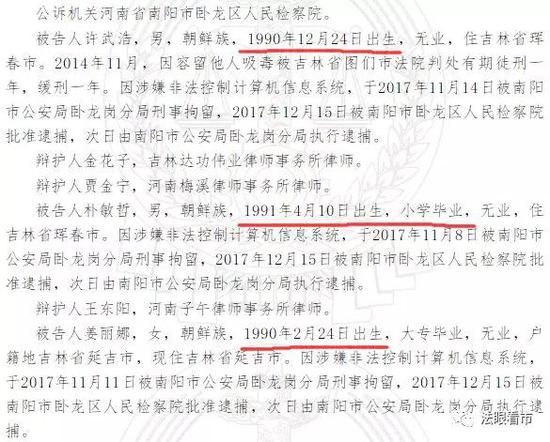

日前,涉案的三名人員許武浩、樸敏哲、姜麗娜均犯非法獲取計算機信息系統數據、非法控制計算機信息系統罪,被法院判刑4年半不等。

法院披露的判決書顯示,作案的“黑客”中學歷最低的僅為小學畢業。

“撞庫”作案

過去的兩年,比特幣上演了最瘋狂行情,也讓這一事物被更多人知悉。

2017年3月,比特幣的價格還在1000美元,短短2個月后快速上漲至2000美元,看著快速上漲的比特幣行情,金某開始籌劃通過盜取比特幣賺錢。

2017年6月,通過網上購買5000余條韓國公民的基礎數據,有姓名、電話、住址、電話、郵箱、銀行卡、游戲的賬號密碼,后伙同被告人許武浩、樸敏哲、王某等到上海閔行區航北路航華三村的工作室,共同盜竊比特幣。

利用手中掌握的賬號信息,通過王某編寫的計算機程序軟件進行批量比對。比對的過程就是不停地用這些密碼登錄韓國最大的比特幣網站BITHUMB.COM進行驗證,驗證成功就是正確的賬號密碼,這個過程也稱為“撞庫”。

接下來,以同樣的方式,讓大量的數據去登錄韓國三大通信社KTSKLG,然后找到正確的用戶在通信社的賬號、密碼。

“分工協作”

作案過程中,團隊分工明確。金某負責提供大量包含公民計算機信息的數據,王某負責編寫計算機程序進行“撞庫”,再“撞庫”結果反饋給金某。

拿到比對過的數據后,金某再伙同被告人樸敏哲、許武浩進一步獲取被害人在韓國通信社的賬號、密碼和比特幣網站的賬號、密碼,以被害人的賬號和密碼登陸韓國三大通信社網站、比特幣網站。

許武浩表示,“對驗證成功的賬戶,我們會進入這個賬號內部看賬戶內是否有比特幣余額和現金余額(只能用來購買比特幣的韓元),有現金余額的話我們直接將現金購買成比特幣,最后這個賬戶上只剩下比特幣余額了。”

部分安全措施級別較低的賬戶,直接用原始數據中獲取的信息等通過二次驗證,攔截比特幣網站發給被害人的交易驗證碼,再進入被害人賬號將比特幣轉入金某、樸敏哲、許武浩的比特幣錢包。

對于捆綁過手機號碼的賬戶,金某和許武浩等人也想出了更“高明”的 辦法破解。

“電信詐騙”

2017年7月,金某聯系被告人姜麗娜幫助盜竊比特幣。

當金某等人遇到無法解決驗證碼的問題時,就聯系讓姜麗娜冒充比特幣持有人,給韓國通信社打電話申請變更比特幣持有人的手機號碼,或者冒充韓國通信社的客服人員給比特幣持有人打電話,騙取比特幣網站發給比特幣持有人的手機驗證碼,為金某等人獲取被害人驗證碼,盜竊比特幣提供幫助。

“我的工作就是通過打電話去騙取對方的手機驗證碼,許武浩他們得到驗證碼以后可以將對方賬號里面的比特幣轉走。成功取得驗證碼的賬戶,按照得到錢數的20%給我分賬。”

據姜麗娜證言表示,我冒充客戶給韓國通信社打電話每次都是使用我自己的手機號碼,如果通信社說我的電話號碼為什么不是韓國的手機號碼,我就說我不在國內,現在在中國,所以使用中國的手機號碼。

由于姜麗娜給韓國通信社打電話時一直使用同一個電話號碼,被韓國通信社發現后,姜麗娜又以3000元的價格購買一個韓國首爾或釜山的虛擬固定電話號碼。

因為韓語不太好,姜麗娜又找了一個叫“崔斌(音)”的女孩幫忙一起打,崔斌打的電話得到的錢,也會分給姜麗娜一半。

通過上述一系列合作,最后將盜取來的比特幣由馬小騰(另案處理)變現分贓。其中,許武浩分得人民幣623萬元,樸敏哲分得人民幣314萬元,姜麗娜分得人民幣80萬元,后參與進來的具賢杰分得人民幣6萬元。

“鋃鐺入獄”

2017年11月4日,姜麗娜在延吉市建工街人大政協樓2號樓1單元301室被延吉市公安局建工派出所民警抓獲;2017年11月9日,許武浩在和龍市被和龍市南坪邊防派出所民警抓獲,后樸敏哲也在日照市被公安機關抓獲。

法院認為,被告人許武浩、樸敏哲、具賢杰違反國家規定,侵入國家事務、國防建設、尖端科學技術領域以外的計算機信息系統,非法獲取計算機信息系統中存儲、處理或傳輸的數據,對計算機信息系統實施非法控制,情節特別嚴重;姜麗娜明知金某及許武浩、樸敏哲非法侵入他人計算機信息系統,非法獲取計算機信息系統中的數據,對計算機實施非法控制,而為其提供幫助,并獲取報酬,系共犯。四被告人的行為均已構成非法獲取計算機信息系統數據、非法控制計算機信息系統罪。

法院一審依法判處許武浩、樸敏哲有期徒刑4年半,判處姜麗娜有期徒刑3年,具賢杰有期徒刑1年半,并追繳違法所得。

一審宣判后,許武浩、樸敏哲、姜麗娜三人以坦白全部犯罪事實,原判量刑過重為由提出上訴,經河南南陽市中級人民法院裁定,二審駁回上訴維持原判。